آبِ پاک و انرژیِ پایدار برای بسیاری از ما آنقدر بدیهی شده که شاید لحظهای به پشتصحنهٔ پیچیدهٔ تأمینشان فکر نکنیم. اما پشت همین چرخاندن شیر آب یا فشار دادن کلید برق، شبکهای گسترده از تولید، پالایش، انتقال و توزیع قرار دارد که روزبهروز دیجیتالیتر میشود. سامانههای کنترل صنعتی، حسگرهای اینترنت اشیا، و مراکز دادهای که مصرف و عرضه را بهدقت پایش میکنند، همه به زندگی مدرن گره خوردهاند. به همین دلیل، امنیت سایبری در زنجیرهٔ تأمین انرژی و آب فقط یک دغدغهٔ فنی نیست؛ موضوعی حیاتی برای سلامت، اقتصاد و حتی ثبات اجتماعی است.

امنیت، نه یک انتخاب، بلکه یک الزام

هر چه اتصال بیشتر میشود، سطح حمله هم گسترش مییابد. در گذشته ایستگاههای پمپاژ، نیروگاهها یا سدّها بهطور فیزیکی از جهان بیرون جدا بودند؛ امروزه اما برای بهینهسازی بهرهوری و کاهش هزینهٔ نیروی انسانی، بهصورت دوربرد مدیریت میشوند. این تحول، مزایای زیادی دارد ولی در عین حال دریچههایی برای مهاجمان میگشاید.

رویدادهایی مثل خرابکارى مشهور استاکسنت در تأسیسات هستهای، یا حملهٔ ۲۰۲۱ به خط لولهٔ سوخت «کلونیال» در آمریکا، نشان داد که مرز میان فضای سایبری و دنیای فیزیکی تا چه اندازه باریک است. حتی تلاش ناموفق هکرها برای تزریق مواد شیمیایی خطرناک به آب آشامیدنی شهر اولدزمار فلوریدا، هشداری جدی بود که امنیت سایبری میتواند مستقیماً بر سلامت انسان اثر بگذارد.

زیرساختهایی که برای حمله ساخته نشدهاند

ویژگی منحصربهفرد تأسیسات انرژی و آب این است که با «فناوری عملیاتی» یا OT سر و کار دارند. بسیاری از تجهیزات OT (مثل پمپها، توربینها یا تابلوهای کنترل قدیمی) خیلی سال پیش نصب شدهاند و ممکن است ۳۰-۲۰ سال یا حتی بیشتر عمر کرده باشند. آن زمان سازندگانشان انتظار نداشتند این دستگاهها را مرتب خاموش و روشن یا «ریست» کنند؛ قرار بود پیوسته کار کنند.

بنابراین امروز که میخواهیم برای بهروزرسانی نرمافزار یا رفع نقص، آنها را خاموش کنیم، چنین قابلیتی در طراحی اولیهشان در نظر گرفته نشده و این کار سخت یا پرخطر است. بسیاری از این تجهیزات پروتکلهای رمزگذاری مدرن یا سازوکار احراز هویت قوی ندارند. زمانی که چنین زیرساختهایی به شبکههای فناوری اطلاعات نوین متصل میشوند، نقاط ضعفی پدید میآید که در هیچ درسنامهٔ کلاسیک امنیت شبکه پیشبینی نشده بود.

افزون بر این، زنجیرهٔ تأمین قطعات یدکی و نرمافزار، خود پاشنهٔ آشیل دیگری است؛ کافی است یک بروزرسانی آلوده یا قطعهٔ تقلبی وارد چرخه شود تا مهاجم راه میانبر به قلب سیستم بیابد.

پیامدهای فراتر از خاموشی؛ از بیمارستان تا مزرعه

پیامدهای یک اختلال سایبری، بسیار فراتر از خاموشی برق یا قطعی آب است. بیمارستانی که ژنراتور پشتیبانش همگام نشده، شهروندانی که در گرمای تابستان تهویه ندارند، صنایع غذایی که خط تولیدشان متوقف شده، و حتی کشاورزانی که پمپهای آبیاریشان از کار افتاده است؛ همه در عرض چند ساعت میتوانند با بحران انسانی و اقتصادی روبهرو شوند.

در دنیایی که تغییرات اقلیمی فشار مضاعفی بر منابع میآورد، تابآوری شبکههای انرژی و آب، مسئلهای راهبردی محسوب میشود.

لایههای دفاع؛ از جداسازی تا فرهنگسازی

برای کمکردن خطر، باید چند لایه دفاع داشته باشیم. اول شبکههای عملیاتی (OT) را از شبکههای اداری (IT) جدا کنیم. بعد، دیوارهای آتش (Firewall) را درست تنظیم کنیم، دسترسی هر کاربر را فقط به چیزهای لازم محدود کنیم و سامانههایی بگذاریم که رفتار غیرعادی را خودکار تشخیص دهند.

همچنین باید مرتب آسیبپذیریها را بررسی و وصلهها را سریع نصب کنیم و یک نقشهٔ بازیابی فوری داشته باشیم؛ این نقشه مثل بیمهٔ جان شبکه است. اما فناوری بهتنهایی کافی نیست؛ کارکنان هم باید آموزش ببینند تا در برابر فیشینگ فریب نخورند، گذرواژهٔ قوی بسازند و با تمرینهای منظم آمادگی داشته باشند. اینها پایهٔ فرهنگ امنیت را شکل میدهد.

سندها و شکافها؛ ایران در مسیر بلوغ امنیتی

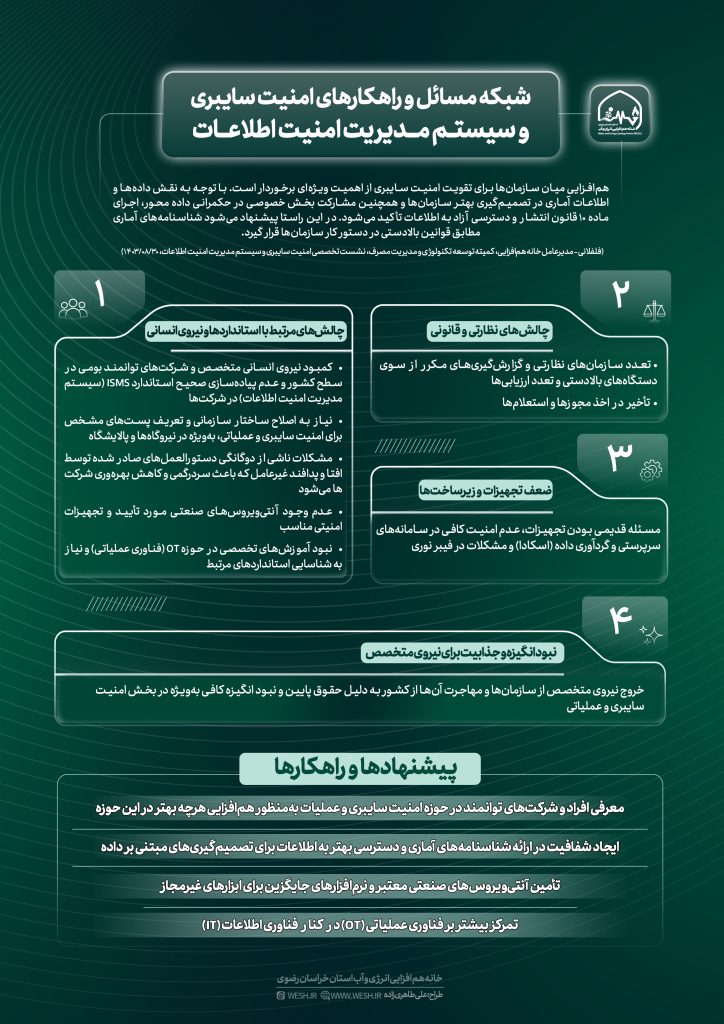

در ایران نیز سیاستگذاران باید مقررات الزامآوری تدوین کنند تا همهٔ بازیگران—از شرکتهای توزیع برق و آب گرفته تا پیمانکاران فناوری—در برابر تهدیدات سایبری پاسخگو باشند. سند «نظام مدیریت امنیت اطلاعات» و آییننامهٔ «سافا» نمونهای از تلاشهای داخلی است، اما هنوز تا بلوغ استانداردهایی نظیر IEC 62443 یا دستورالعمل NIS2 اتحادیهٔ اروپا فاصله داریم.

تحریمهای فناورانه و پراکندگی نهادهای متولی—از مرکز مدیریت راهبردی افتا و مرکز ماهر گرفته تا سازمان پدافند غیرعامل—سبب شده هماهنگی و نظارت دشوار شود. بنابراین، تقویت همکاری میان وزارتخانههای نیرو و نفت، تدوین نقشهٔ راه ملی مشترک با بخش خصوصی، و استفادهٔ هدفمند از تجربیات بینالمللی بدون وابستگی به تجهیزات تحریمی، میتواند شکاف میان توان دفاعی و تهدیدات مهاجمان را کاهش دهد.

فرهنگ امنیت؛ از پیشگیری تا تابآوری پایدار

در نهایت، امنیت سایبری در زنجیرهٔ تأمین انرژی و آب، پروژهای نیست که «تمام» شود؛ فرایندی پویا است که باید همگام با پیشرفت فناوری و تاکتیکهای مهاجمان تکامل یابد. همانطور که تأمین آب و برق را بدیهی میدانیم، باید درونیترین لایهٔ آن—امنیت—را هم بدیهی فرض کنیم.

فقط با ایجاد فرهنگی که پیشگیری را ارجح بر واکنش میداند و سرمایهگذاری پیوسته در زیرساخت و نیروی انسانی، میتوانیم اطمینان یابیم که نور چراغها و جریان حیاتبخش آب، حتی در برابر پیچیدهترین تهدیدهای سایبری، پایدار خواهند ماند.